Линуксоиды сюда!

#272 Гость_Rapucha_*

Отправлено 10 January 2018 - 23:13

VladimirSh (10 January 2018 - 15:43) писал:

VladimirSh (10 January 2018 - 15:43) писал:

http://www.opennet.r...shtml?num=47880

20% для AWS EC2... вот это реальная жесть в масштабе планеты. А патч под винду помешал моему старинному DWA-566, стал ронять линк каждые две минуты.

#274 Гость_Rapucha_*

Отправлено 11 January 2018 - 04:05

VladimirSh (10 January 2018 - 23:46) писал:

VladimirSh (10 January 2018 - 23:46) писал:

Но, как оказалось, этот патч еще и портит загрузку систем на старых Атлонов, так что его отчасти приостановили: https://www.theverge...-amd-pcs-issues

#279

Отправлено 13 January 2018 - 00:48

Вчера вечером страничка на сайте компании AMD, посвящённая информации об уязвимости процессоров компании новым видам атак Spectre и Meltdown, была обновлена. Ранее компания уже заявляла, что её процессоры принципиально не подвержены уязвимости Meltdown — это наиболее просто реализуемая через эксплоит уязвимость из вновь обнаруженных, и допускают утечку данных с использованием уязвимости Spectre, но последняя достаточно сложна, чтобы хакеры обратили на неё своё внимание.

Свежая информация освещает текущую ситуацию с заплатками для заделки дыр в уязвимости Spectre. Раз потенциально процессоры AMD уязвимы для этого типа атак, значит, опасность необходимо сводить к минимуму. Атака типа Meltdown, как в компании снова повторили, процессорам AMD не грозит, поскольку реализованная в её процессорах архитектура спекулятивного исполнения команд отличается от той, которая осуществляется через механизм Meltdown.

От обоих описанных специалистами Google типов уязвимости Spectre (Bounds Check Bypass и Branch Target Injection), а таких, кстати, ещё может быть очень много, системы на процессорах AMD защитят патчи для операционных систем и доработка микрокода процессоров. Для уязвимости Bounds Check Bypass Microsoft и разработчики Linux выпустили и распространяют патчи для ОС. Задержка вышла только с заплатками для старых процессоров AMD Opteron, Athlon и Turion X2 Ultra. Патчи для ОС с поддержкой этих процессоров Microsoft обещает представить на следующей неделе.

Для защиты от атаки с использованием уязвимости Branch Target Injection компания представила на этой неделе микрокод для процессоров Ryzen и EPYC. Для защиты более старых процессоров микрокод будет представлен в ближайшие недели. Тогда же разработчики операционных систем Microsoft и Linux выпустят соответствующие заплатки. Компания AMD тесно работает как с Microsoft, так и с сообществом Linux, чтобы как можно быстрее защитить системы пользователей от новых уязвимостей, обнаруженных в архитектуре микропроцессоров.

Подробнее: https://www.overcloc...-ne-gotovy.html

Сообщение отредактировал VladimirSh: 13 January 2018 - 00:48

#280

Отправлено 13 January 2018 - 01:09

#281

Отправлено 17 January 2018 - 00:20

#282

#288

Отправлено 18 January 2018 - 08:41

Если это подтвердится, то с выхода финального релиза буду переводить всех своих подопечных на современную версию, а их уже мноооого.

#290

Отправлено 18 January 2018 - 12:45

Причём народ, видать, кладёт кучу сил, чтобы сделать, как на маке.

Как дети малые.

В новом free type, в котором в угоду гламурному размытию шрифтов убрали хинты.

Не сразу нашёл, как сделать страшно, и вернуть на место.

Глянец не нужен всегда и везде. Кое кто понимает это даже на маке.

В консоли там можно убрать сексапильное размытие шрифтов.

Но нужен шрифт который без размытия рисуется хорошо.

А таких раз-два и обчёлся уже.

Летом ещё можно было в xcode (для разработки программ).

Обновили, теперь нельзя.

То есть программисты с проблемами зрения себе оставили лазейки.

Но кто-то не дремлет, ищет где бы ещё поутюжить.

Они бы даже палубу отполировали.

#293

Отправлено 18 January 2018 - 20:31

BT100 (18 January 2018 - 20:24) писал:

BT100 (18 January 2018 - 20:24) писал:

BT100 (18 January 2018 - 20:24) писал:

BT100 (18 January 2018 - 20:24) писал:

http://www.penta-clu...56#entry1688056

http://www.penta-clu..._1#entry1364720

#294

Отправлено 18 January 2018 - 20:46

За ссылки спасибо. Пойду прогуляюсь по ним.

#297

Отправлено 19 January 2018 - 00:10

#298

Отправлено 19 January 2018 - 07:29

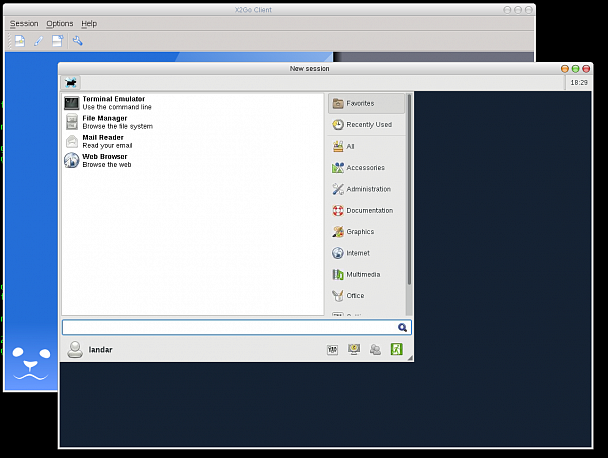

Ровно так же, как на Windows-платформах используется RDP. Для предоставления сотруднику возможности подключиться поработать в 1С и с прочим ПО, если он вдруг "заболел, но надо", "из командировки" и т.д.

У моих подопечных это, как правило, виртуальная машина SSH-порт которой проброшен наружу через маршрутизатор. На маршрутизаторе фильтруются подключения по IP для клиентов с статическим IP-адресом (пускает только известные), для клиентов с динамических IP - port knocking. Маршрутизатор Mikrotik.

Опыт показал, что x2go существенно комфортнее в использовании, чем vnc, teamviewer, nomachines и т.д, это вообще не продукт для подключения к сессии пользователя (хотя и такой функционал у него есть). Это вполне себе полноценная замена серверу терминалов Windows (особенно, если в конторе этих самых Windows практически один-два ПК на всю контору, а серверов так и вовсе нет, остальное linux).

P.S. Серверов Windows нет, все серверы linux-овые, конкретно - Ubuntu Server

#299

Отправлено 19 January 2018 - 09:51

#300

Отправлено 19 January 2018 - 12:30

Проброс принтеров работает через x2goserver-printing и cups-x2go, я не настраиваю - у меня пользователи если что и печатают, то на принтеры в офисной сети, а не к себе, но настроить это возможно есть wiki

Проброс буфера обмена есть и, мало того, настраивается в клиенте "двусторонний", "с клиента на сервер", "с сервера на клиент", "отключен".

Переключатель раскладки, если сам не включился при первом входе в терминал (от релиза графического окружения иногда зависит), настраивается в стандартных менюшках настройки клавиатуры: "добавить раскладку", "назначит клавиши"... как-то так, проблем не видел чтобы не работало.

Поключение после дисконнекта работает. Есть некоторые странности, навроде: если произошел разрыв соединения и клиент восстановил сессию, то иногда слетает переключение раскладок - обычно делаю выход вход в сессию, если вылетала.

Есть команда просмотра сессий x2golistsessions:

user@terminal:~$ x2golistsessions 2296|user-51-1516353049_stDKDE_dp24|51|terminal|R|2018-01-19T14:10:49|b033773024acb740b249146e80ad770d|1.2.3.4|34100|34101|2018-01-19T14:10:50|user|30|34102|Зависшие и ненужные сессии, если таковые случаются, прибиваются вручную с помощью:

x2goterminate-session <session_id> Для примера выше: x2goterminate-session user-51-1516353049_stDKDE_dp24

А вообще, отключенные сессии по некоему таймауту сами закрываются - не лез исследовать, не висят и ладно, но найти можно что и как... в вике (ссылка выше) есть много чего как, правда на английском, но разве это преграда?

Ну вот как-то так.

А вот именно от этого и хотел отойти, когда такое решение запускал в эксплуатацию. Как говорит один из владельцев подопечного бизнеса: "Можно и наркотиками попытаться торговать, но недолго, а надо на века"

А так - безвиндовость бизнеса вполне себе решение. У одних подопечных с 12-го года, у вторых с 14-го (они просто разделились на два бизнеса в 14-ом году, так что можно считать, что у всех с 12-го)... нынче 2018-й, скоро шесть лет как работает и в ус не дует особо.

Количество пользователей, читающих эту тему: 2

0 пользователей, 2 гостей, 0 анонимных